목차

[문제 1] 다음 C언어로 구현된 프로그램을 실행시킨 결과가 "43215"일 때, <처리조건>을 참고하여 괄호에 들어갈 알맞은 식을 쓰시오.

[답]

n[(i+1)%5]

[문제 2] 다음 C언어로 구현된 프로그램과 <처리조건>을 참고하여 괄호(①~④)에 들어갈 알맞은 식을 쓰시오.

[답]

① m/1000

② m%1000/500

③ m%500/100

④ m%100/10

[문제 3] 다음 C언어로 구현된 프로그램을 분석하여 "홍길동", "김철수", "박영희"를 차례로 입력했을 때 그 실행 결과를 쓰시오.

[답]

박영희

박영희

박영희

[문제 4] 다음 <학생> 테이블에 (9816021, '한국산', 3, '경영학개론', '050-1234-1234')인 데이터를 삽입하고자 한다. <처리조건>을 참고하여 적합한 SQL문을 작성하시오..

[답]

INSERT INTO 학생 VALUES(9816021, '한국산', 3, '경영학개론', '050-1234-1234');

[문제 5] 다음 C언어로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

[문제 6] 화이트박스 테스트의 검증 기준에 대한 다음 설명에 해당하는 용어를 <보기>에서 찾아 쓰시오.

| 테스트 케이스를 소스 코드의 조건문에 포함된 개별 조건식의 결과가 True인 경우와 False인 경우가 한 번 이상 수행되도록 설계한다. |

<보기>

| 문장 커버리지 | 분기 커버리지 | 조건 커버리지 | 분기/조건 커버리지 |

[답]

[해설]

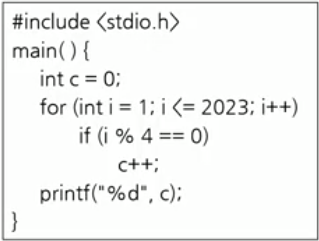

[문제 7] 다음 C언어로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

[문제 8] 소프트웨어 데이터의 비정상적인 수정이 감지되면 소프트웨어를 오작동하게 만들어 악용을 방지하는 기술이다. 해시 함수, 핑거 프린트, 워터마킹 등의 보안 요소를 생성하여 소프트웨어에 삽입하고, 실행코드를 난독화하며, 실행 시 원본 비교 및 데이터 확인을 수행함으로써 소프트웨어를 보호하는 이 기술을 가리키는 용어를 쓰시오.

[답]

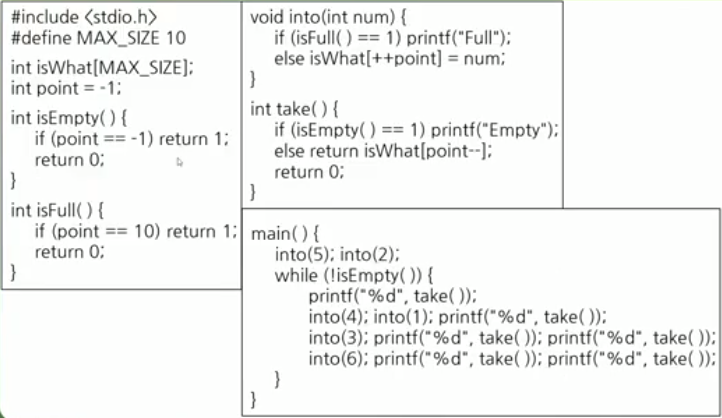

[문제 9] 다음 C언어로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

[문제 10] 다음은 데이터베이스 구축까지의 과정을 나열한 것이다. 괄호(①~⑤)에 들어갈 알맞은 용어를 <보기>에서 찾아 쓰시오.

<보기>

| 개념적 설계 | 데이터베이스 구현 | 물리적 설계 | 요구 조건 분석 |

| 인터페이스 설계 | 논리 스키마 설계 | 논리적 설계 | 트랜잭션 작성 |

[답]

① 요구 조건 분석

② 개념적 설계

③ 논리적 설계

④ 물리적 설계

⑤ 데이터베이스 구현

[문제 11] 디자인 패턴에 대한 다음 설명에서 괄호(①, ②)에 들어갈 알맞은 패턴을 <보기>에서 찾아 쓰시오.

| · ( ① ) : 하나의 객체를 생성하면 생성된 객체는 어디서든 참조할 수 있지만, 여러 프로세스가 동시에 참조할 수 없는 패턴으로, 불필요한 메모리 낭비를 최소화할 수 있음 · ( ② ) : 각 클래스들의 데이터 구조에서 처리 기능을 분리하여 별도로 구성함으로써, 클래스를 수정하지 않고도 새로운 연산의 추가가 가능함 |

<보기>

| 생성 패턴 | 구조 패턴 | 행위 패턴 |

| 추상 팩토리(Abstract Factory) 프로토타입(Prototype) 싱글톤(Singleton) |

어댑터(Adapter) 브리지(Bridge) 프록시(Proxy) |

인터프리터(Interpreter) 중재자(Mediator) 옵서버(Observer) 방문자(Visitor) |

[답]

① 싱글톤(Sigleton)

② 방문자(Visitor)

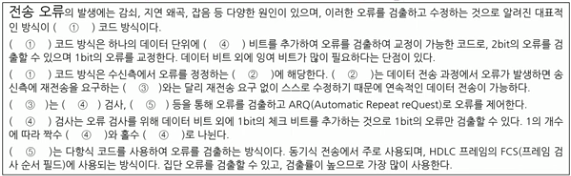

[문제 12] 다음 설명에서 괄호(①~③)에 들어갈 알맞은 용어를 <보기>에서 찾아 쓰시오.

<보기>

| NAK | CRC | FEC | BCD |

| Parity | Hamming | MD5 | BEC |

[답]

① Hamming

② FEC

③ BEC

④ Parity

⑤ CRC

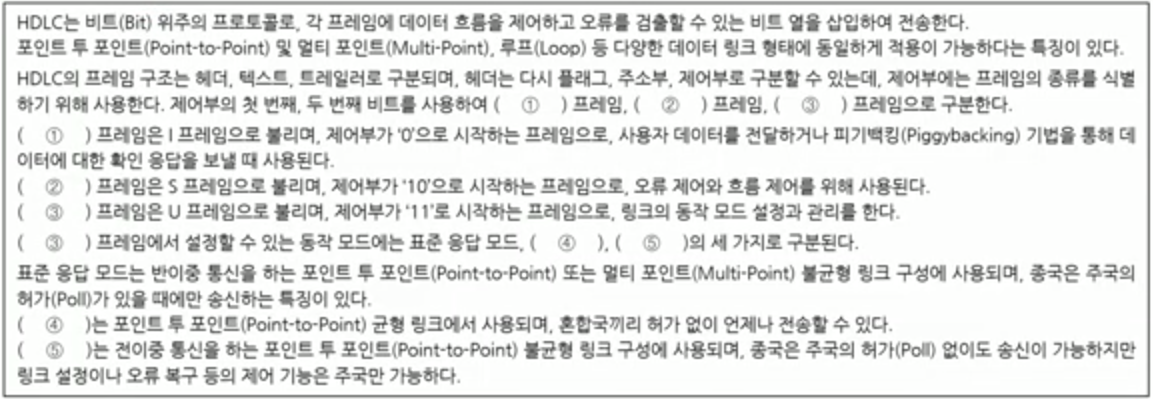

[문제 13] HDLC(High-Level Data Link Control)에 대한 다음 설명에서 괄호()에 들어갈 알맞은 용어를 <보기>에서 찾아 쓰시오.

<보기>

| 비동기 응답 모드 | 주소부 | 제어부 | ARQ | 정보 |

| 비번호 | 감독 | 플래그 | 비동기 균형 모드 |

[답]

① 정보

② 감독

③ 비번호

④ 비동기 균형 모드

⑤ 비동기 응답 모

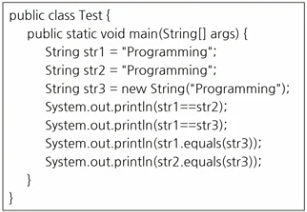

[문제 14] 다음 JAVA로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

false

true

true

[해설]

== 연산자: 참조 주소를 비교하는 연산자

equals(): 값을 비교하는 함

[문제 15] 다음 <보기>에 나열된 암호화 알고리즘을 대칭키 암호화 알고리즘과 비대칭키 암호화 알고리즘으로 구분하시오.

<보기>

| RSA | DES | ARIA | ECC | SEED | AES |

[답]

대칭키 암호화 알고리즘: DES, ARIA, SEED, AES

비대칭키 암호화 알고리즘: RSA, ECC

[문제 16] 암호화 알고리즘에 대한 다음 설명에서 괄호에 들어갈 알맞은 용어를 쓰시오.

| ( )는 임의의 길이의 입력 데이터나 메시지를 고정된 길이의 값이나 키로 변환하는 알고리즘으로, 복호화가 거의 불가능한 일방향 함수이다. 무결성 검증을 위해 사용될 뿐만 아니라 정보보호의 다양한 분야에서 활용되며, 종류에는 SHA 시리즈, MD5, N-NASH, SNEFRU 등이 있다. |

[답]

[문제 17] 다음 <처리조건>에 부합하는 <SQL문>이 완성되도록 괄호에 적합한 옵션을 쓰시오.

<처리조건>

| · <학생> 뷰를 제거한다. · <학생> 뷰를 참조하는 모든 데이터도 연쇄적으로 제거한다. |

<SQL문>

| DROP VIEW 학생 ( ); |

[답]

CASCADE

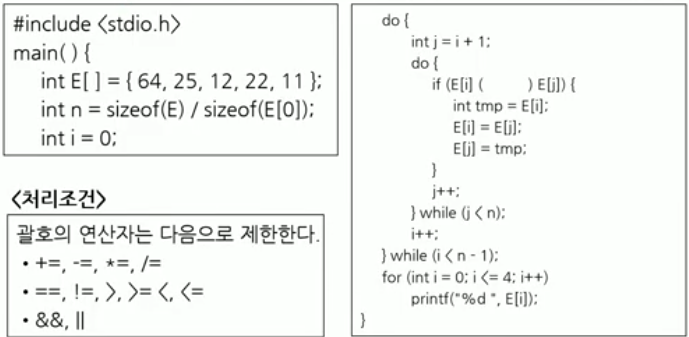

[문제 18] 다음은 데이터를 오름차순으로 정렬하는 선택 정렬 알고리즘을 C 언어 프로그램으로 구현한 것이다. 프로그램을 분석하여 괄호에 들어갈 알맞은 연산자를 쓰시오.

[답]

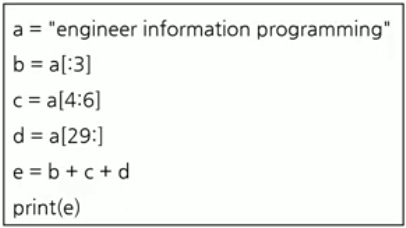

[문제 19] 다음 Python으로 구현된 프로그램을 분석하여 그 실행 결과를 시오.

[답]

engneing

[문제 20] 애플리케이션 테스트에 관한 다음 설명에서 괄호(①, ②)에 들어갈 알맞은 용어를 쓰시오.

| 하향식 통합 테스트는 프로그램의 상위 모듈에서 하위 모듈 방향으로 통합하면서 테스트하는 기법이다. 깊이 우선 통합법이나 넓이 우선 통합법을 사용하며, 주어 제어 모듈의 종속 모듈들을 ( ① )으로 대체한다는 특징이 있다. 상향식 통합 테스트는 프로그램의 하위 모듈에서 상위 모듈 방향으로 통합하면서 테스트하는 기법이다. 하위 모듈들을 클러스터(Cluster)로 결합하며, 상위 모듈에서 데이터의 입출력을 확인하기 위해 더미 모듈인 ( ② )를 작성한다는 특징이 있다. |

[답]

① 스텁, stub

② 드라이버, driver

정보처리기사 실기 기출 복원 문제

내가 보려고 정리한 정보처리기사 실기 기출 복원 문제 (개정후/2021~)

내가 보려고 정리한 정보처리기사 실기 기출 복원 문제 (개정후/2021~)

[정보처리기사 실기] 2021년 1회 기출문제 복원 및 답/해설 [정보처리기사 실기] 2021년 1회 기출문제 복원 및 답/해설 [문제 1] 네트워크 및 인터넷과 관련된 다음 설명에 해당하는 용어를 쓰시오.

sssinga.tistory.com

길벗시나공IT 유튜브(https://www.youtube.com/channel/UCPb3m8raQQATP-nlPwDRRXA)에서 학습하고 개인 학습용으로 정리한 내용입니다. 기출문제는 시나공 저자(알앤디)가 복원한 것임

'ETC > 정보처리기사' 카테고리의 다른 글

| [정보처리기사] 2024년 시험일정, 응시자격, 합격기준, 합격률, 기출문제 등 (2) | 2024.03.23 |

|---|---|

| [정보처리기사 실기] 2023년 3회 기출문제 복원 및 답/해설 (8) | 2024.03.18 |

| [정보처리기사 실기] 2023년 1회 기출문제 복원 및 답/해설 (8) | 2023.07.17 |

| [정보처리기사 실기] 2022년 3회 기출문제 복원 및 답/해설 (3) | 2023.06.28 |

| [정보처리기사 실기] 2022년 2회 기출문제 복원 및 답/해설 (14) | 2023.05.19 |

댓글