목차

[문제 1] 다음 JAVA로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

더보기

BDCDD

[문제 2] 다음 설명에 해당하는 용어를 <보기>에서 찾아 쓰시오.

| · 인터넷 애플리케이션에서 사용자 인증에 사용되는 표준 인증 방법으로, 공개 API(OpenAPI)로 구현되었다. · 인터넷 사용자가 웹사이트나 애플리케이션에 비밀번호를 제공하지 않고 자신에게 접근 권한을 부여하여 사용할 수 있다. · 2010년 ETF에서 1.0이 공식 표준안으로 발표되었다. |

<보기>

| OpenID | IDEA | OAuth | SSPI |

| SASL | PEAP | OIDC | JAAS |

[답]

더보기

OAuth

[해설]

더보기

- OpenID: 사용자가 여러 웹사이트에서 하나의 디지털 ID로 로그인할 수 있게 해주는 분산된 인증 프로토콜.

- IDEA: 국제 데이터 암호화 알고리즘(International Data Encryption Algorithm)으로, 대칭 키 암호화 방식 중 하나.

- OAuth: 사용자가 비밀번호를 공유하지 않고 서드파티 애플리케이션에 자신의 리소스에 대한 접근 권한을 부여할 수 있게 하는 인증 프로토콜.

- SSPI: Windows 환경에서 보안 서비스를 제공하는 API(Security Support Provider Interface).

- SASL: 애플리케이션 프로토콜과 독립적으로 인증과 데이터 보안을 제공하는 프레임워크(Simple Authentication and Security Layer).

- PEAP: 무선 네트워크의 보안 인증을 강화하기 위해 TLS 암호화를 사용하는 확장 가능한 인증 프로토콜(Protected Extensible Authentication Protocol).

- OIDC: OAuth 2.0을 기반으로 사용자 인증 및 프로필 정보를 제공하는 인증 프로토콜(OpenID Connect).

- JAAS: Java 플랫폼에서 사용자 인증과 권한 부여를 처리하기 위한 플러그형 인증 프레임워크(Java Authentication and Authorization Service).

[문제 3] 다음 C언어로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

더보기

KOREA

OREA

K

E

O

[문제 4] 다음 C언어 프로그램과 그 <실행결과>를 분석하여 괄호에 공통으로 들어갈 알맞은 답을 쓰시.

[답]

더보기

->

[문제 5] 리눅스 또는 유닉스에서 'a.txt' 파일에 대해 다음 <처리 조건>과 같이 권한을 부여하고자 한다. <처리 조건>을 준수하여 식을 완성하시오.

<처리 조건>

| · 사용자에게 읽기, 쓰기, 실행 권한을 부여한다. · 그룹에게 읽기, 실행 권한을 부여한다. · 기타 사용자에게 실행 권한을 부여한다. · 한 줄로 작성하고, 8진법 숫자를 이용한 명령문을 이용한다. |

[답]

더보기

Chmod 751 a.txt

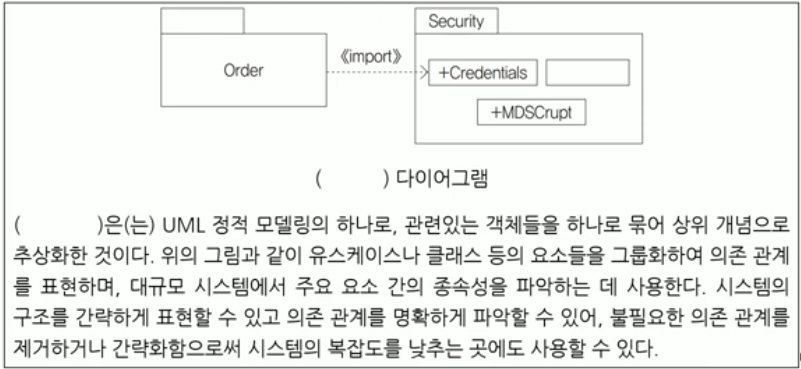

[문제 6] UML 다이어그램에 대한 다음 설명에서 괄호에 공통으로 들어갈 알맞은 용어를 쓰시오.

[답]

더보기

패키지

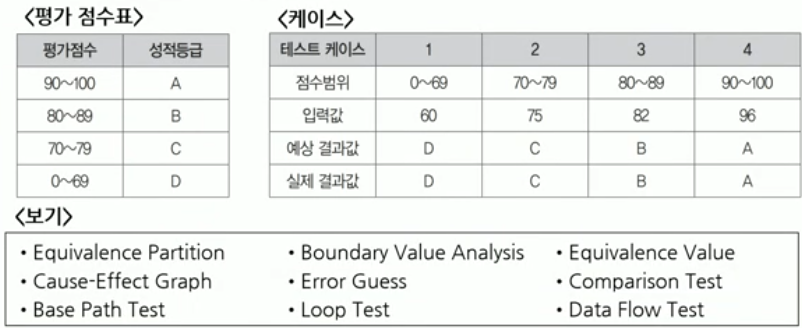

[문제 7] 테스트 기법 중 다음과 같이 '평가 점수표'를 미리 정해 놓은 후 각 영역에 해당하는 입력값을 넣고, 예상되는 출력값이 나오는지 실제 값과 비교하는 명세 기반 테스트 기법을 <보기>에서 찾아 쓰시.

[답]

더보기

Equivalence Partition

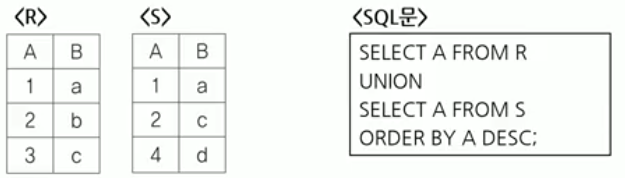

[문제 8] <R>과 <S> 테이블에 대해 <SQL문>을 실행하였을 때 나타나는 결과를 작성하시오. (SQL을 실행하였을 때 출력되는 속성명과 값들을 모두 답안에 적으시오.)

[답]

더보기

A

4

3

2

1

4

3

2

1

[문제 9] 다음 C언어로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

더보기

34

[해설]

[문제 10] 네트워크에 대한 다음 설명에 해당하는 용어를 쓰시오.

| · 우리말로 번역하면 '네트워크 주소 변환' 이라는 의미의 영문 3글자 약어이다 · 1개의 정식 IP 주소에 다량의 가상 사설 IP 주소를 할당 및 연결하는 방식이다. · 1개의 IP 주소를 사용해서 외부에 접속할 수 있는 노드가 어느 시점에 1개로 제한되는 문제가 있으나, 이때는 IP 마스커레이드(Masquerade)를 이용하면 된 |

[답]

더보기

NAT

[문제 11] 다음 설명에 해당하는 프로토콜을 쓰시오.

| 자료를 일정한 크기로 정하여 순서대로 전송하는 자료의 전송방식으로, 셀이라 부르는 53Byte의 고정 길이 패킷을 이용하여 처리가 단순하고 고속망에 적합하다. 또한 연속적으로 셀을 보낼 때 다중화를 하지 않고 셀 단위로 동기가 이루어지지만 경우에 따라 동기식 시간 분할 다중화를 사용하기도 한다. CBR, VBR의 처리가 가능하며, B-ISDN과 결합하여 서비스를 제공하기도 한다. |

[답]

더보기

ATM, 비동기 전송 방식, Asynchronous Transfer Mode

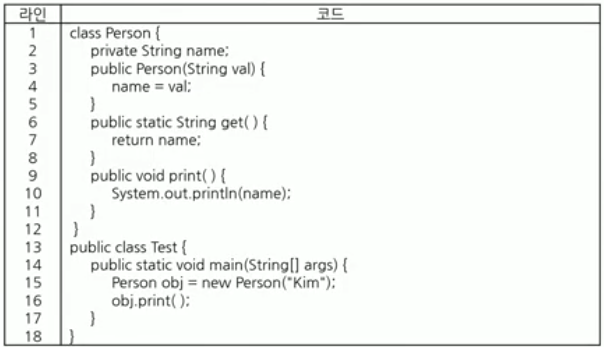

[문제 12] 다음은 오류가 발생하는 JAVA 프로그램이다. 프로그램을 분석하여 오류가 발생하는 라인을 쓰시오.

[답]

더보기

7

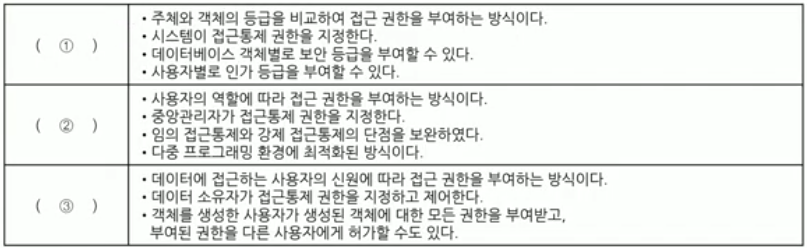

[문제 13] 접근 통제(Access Control)에 대한 다음 설명에서 괄호(①~③)에 들어갈 알맞은 용어를 <보기>에서 찾아 쓰시오.

<보기>

| DAC (Discretionary Access Control) | MAC (Mandatory Access Control) | RBAC (Role Based Access Control) |

[답]

더보기

① MAC

② RBAC

③ DAC

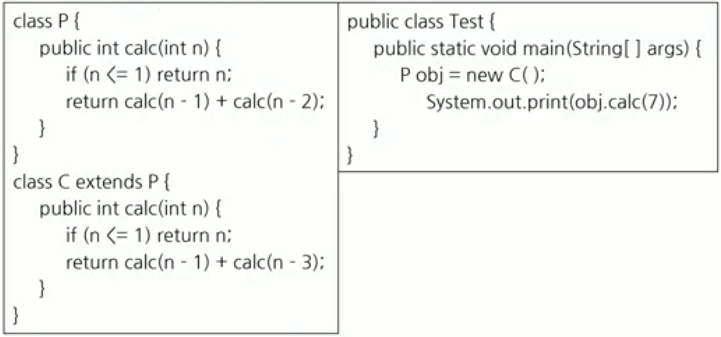

[문제 14] 다음 JAVA로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시오.

[답]

더보기

2

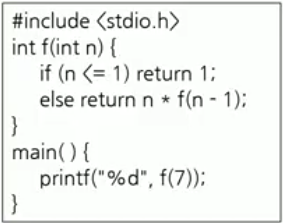

[문제 15] 다음 C언어로 구현된 프로그램을 분석하여 그 실행 결과를 쓰시.

[답]

더보기

5040

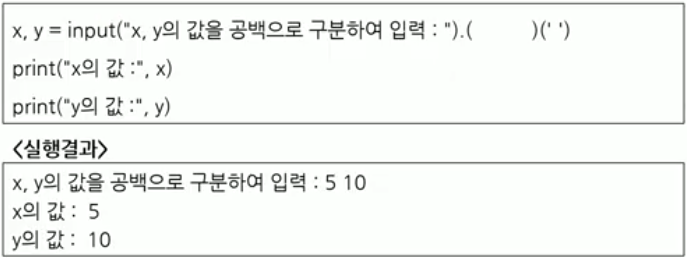

[문제 16] 다음 Python 프로그램과 그 <실행결과>를 분석하여 괄호에 들어갈 알맞은 예약어를 쓰시오. (<실행결과> 첫 번째 라인의 '5 10'은 입력받은 값에 해당한다.)

[답]

더보기

split

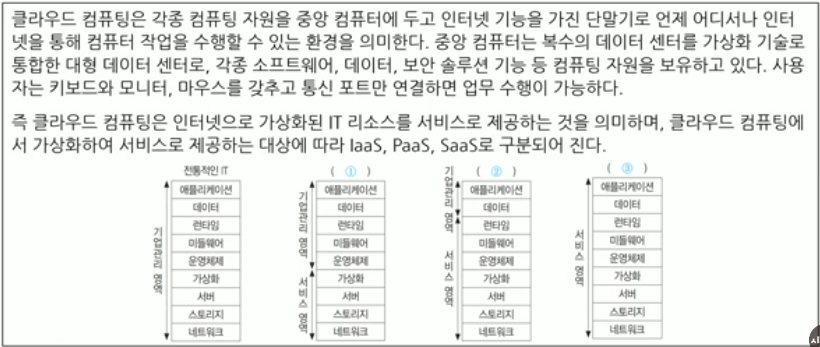

[문제 17] 클라우드에 대한 다음 설명에서 괄호(①~③)에 들어갈 알맞은 용어를 내용 중에서 찾아 쓰시오.

[답]

더보기

① Iaas

② Paas

③ Saas

[문제 18] 다음 설명에 해당하는 프로토콜을 쓰시오.

| · 거리 벡터 라우팅 프로토콜이라고도 불리며, 최단 경로 탐색에 Bellman-Ford 알고리즘이 사용된다. · 소규모 동종의 네트워크 내에서는 효율적이나, 최대 홉(Hop) 수가 제한되므로 대규모 네트워크에서는 사용할 수 없다. · 일정 시간 동안 라우팅 정보가 갱신되지 않으면 해당 경로를 이상 상태로 간주한다. |

[답]

더보기

RIP, 경로 선택 정보 프로토콜, Routing Information Protocol

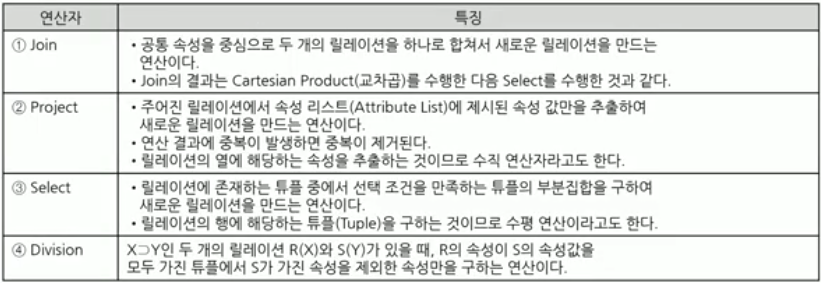

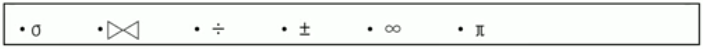

[문제 19] 관계 연산자에 대한 다음 설명에서 각 번호(①~④)의 연산자를 의미하는 기호를 <보기>에서 찾아 쓰시.

<보기>

[답]

더보기

① ⋈

② π

③ σ

④ ÷

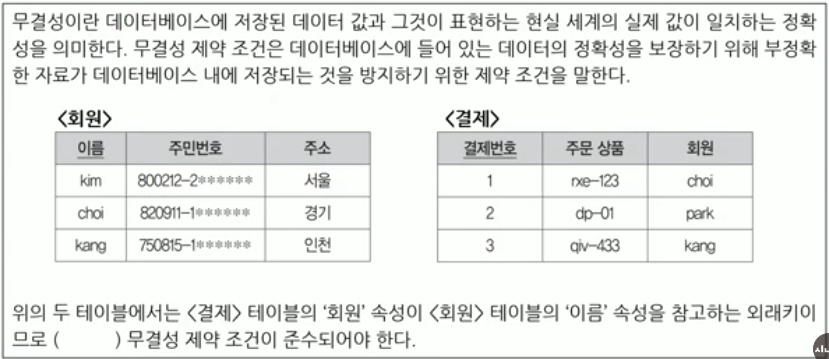

[문제 20] 무결성에 대한 다음 설명에서 괄호에 들어갈 알맞은 답을 쓰시오.

[답]

더보기

참조

정보처리기사 실기 기출 복원 문제

내가 보려고 정리한 정보처리기사 실기 기출 복원 문제 (개정후/2021~)

내가 보려고 정리한 정보처리기사 실기 기출 복원 문제 (개정후/2021~)

[정보처리기사 실기] 2021년 1회 기출문제 복원 및 답/해설 [정보처리기사 실기] 2021년 1회 기출문제 복원 및 답/해설 [문제 1] 네트워크 및 인터넷과 관련된 다음 설명에 해당하는 용어를 쓰시오.

sssinga.tistory.com

길벗시나공IT 유튜브(https://www.youtube.com/channel/UCPb3m8raQQATP-nlPwDRRXA)에서 학습하고 개인 학습용으로 정리한 내용입니다. 기출문제는 시나공 저자(알앤디)가 복원한 것임

'ETC > 정보처리기사' 카테고리의 다른 글

| [정보처리기사] 계산식 - IP클래스/서브넷마스크/서브넷 (3) | 2024.03.24 |

|---|---|

| [정보처리기사] 2024년 시험일정, 응시자격, 합격기준, 합격률, 기출문제 등 (2) | 2024.03.23 |

| [정보처리기사 실기] 2023년 2회 기출문제 복원 및 답/해설 (6) | 2024.03.18 |

| [정보처리기사 실기] 2023년 1회 기출문제 복원 및 답/해설 (8) | 2023.07.17 |

| [정보처리기사 실기] 2022년 3회 기출문제 복원 및 답/해설 (3) | 2023.06.28 |

댓글